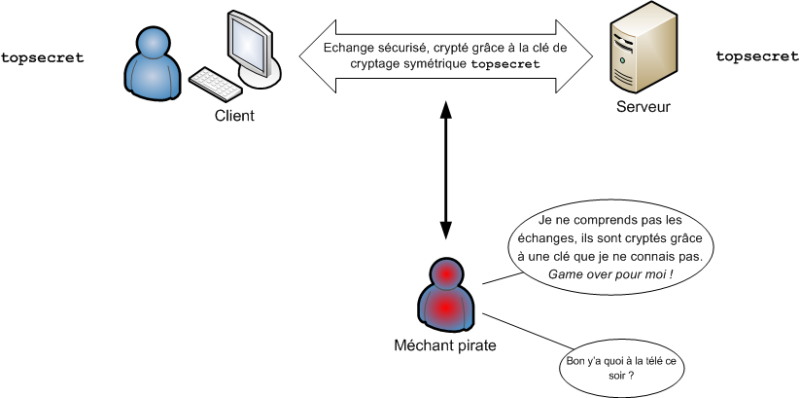

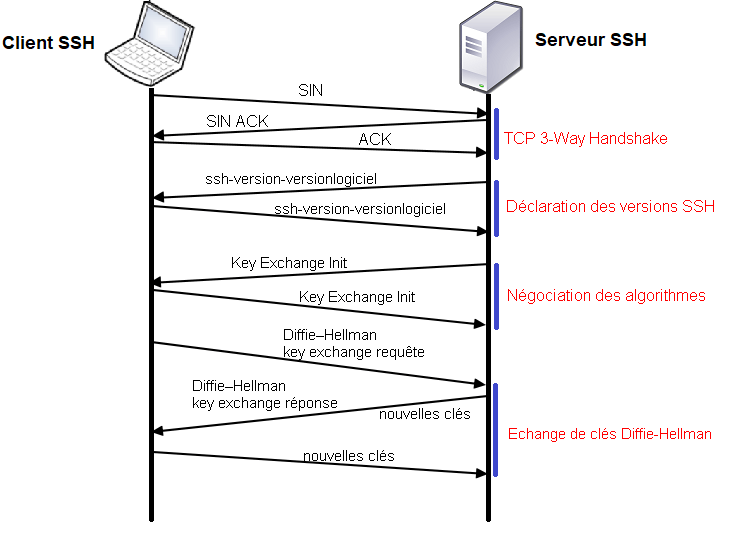

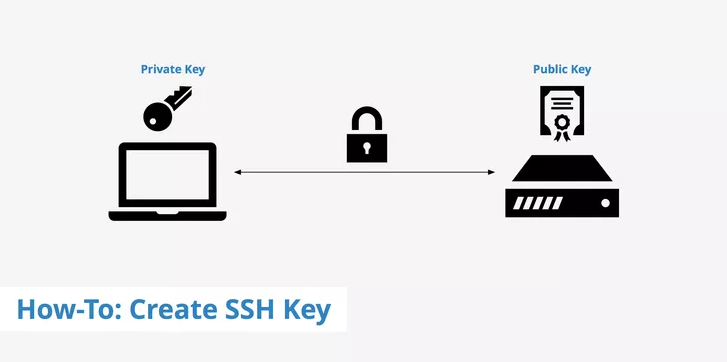

L'importance d'utiliser des clés SSH pour sécuriser votre serveur VPS hébergé chez Hostarts - Hostarts Blog

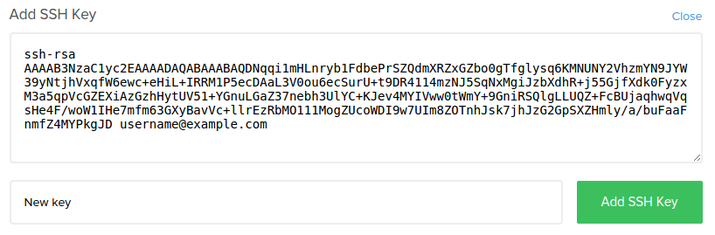

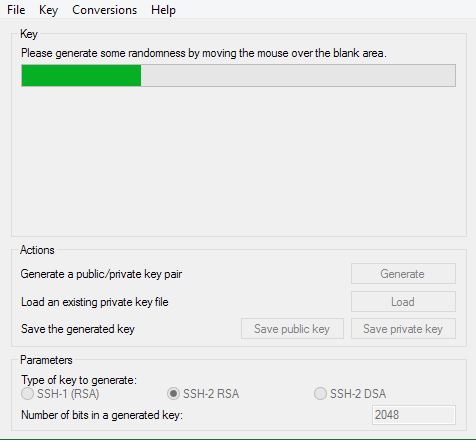

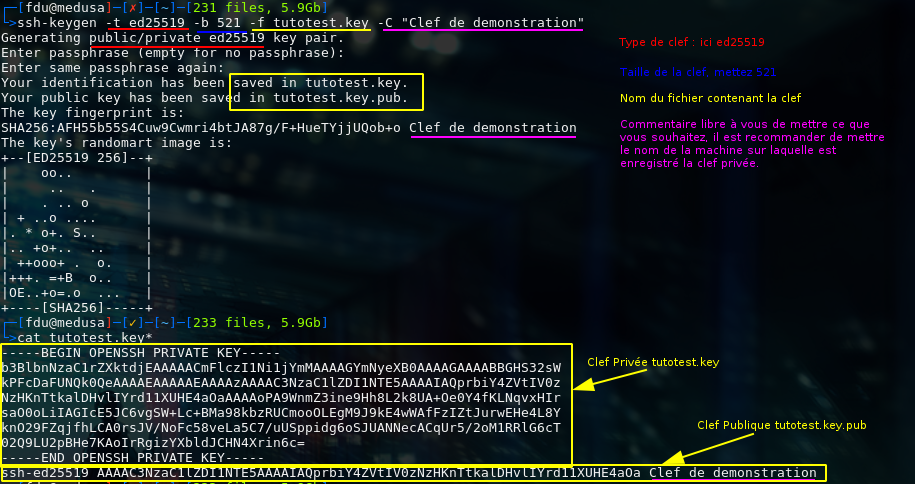

créer une paire de clés SSH pour une authentification sécurisée - Base de connaissances - Offshore Cloud

Créer une authentification SSH par clé - Tutoriel vidéo Linux | LinkedIn Learning, anciennement Lynda.com